![]()

ศูนย์ประสานการรักษาความมั่นคงปลอดภัยระบบคอมพิวเตอร์แห่งชาติ (ThaiCERT) ได้ออกประกาศเตือนภัยไซเบอร์เมื่อ 15 ก.ค.68 เกี่ยวกับขบวนการแรงงานไอทีปลอมจากเกาหลีเหนือที่กำลังแฝงตัวสมัครงานกับบริษัทต่างชาติโดยเฉพาะในตำแหน่งที่สามารถทำงานจากระยะไกลได้ เช่น ตำแหน่งงานด้านวิศวกรรมและพัฒนาซอฟต์แวร์ และรายได้เหล่านี้จะถูกนำส่งกลับไปสนับสนุนรัฐบาลเกาหลีเหนือเพื่อสนับสนุนโครงการพัฒนาอาวุธนิวเคลียร์และขีปนาวุธ

โดยบุคคลเหล่านี้มักปกปิดตัวตนที่แท้จริงด้วยวิธีการต่าง ๆ เช่น การใช้เอกสารปลอม เครือข่ายส่วนตัวเสมือน (Virtual Private Network : VPN) และใช้บัญชีธนาคารประเทศที่สาม เพื่อลวงให้นายจ้างเชื่อว่าพวกเขาเป็นผู้สมัครงานจากประเทศอื่น

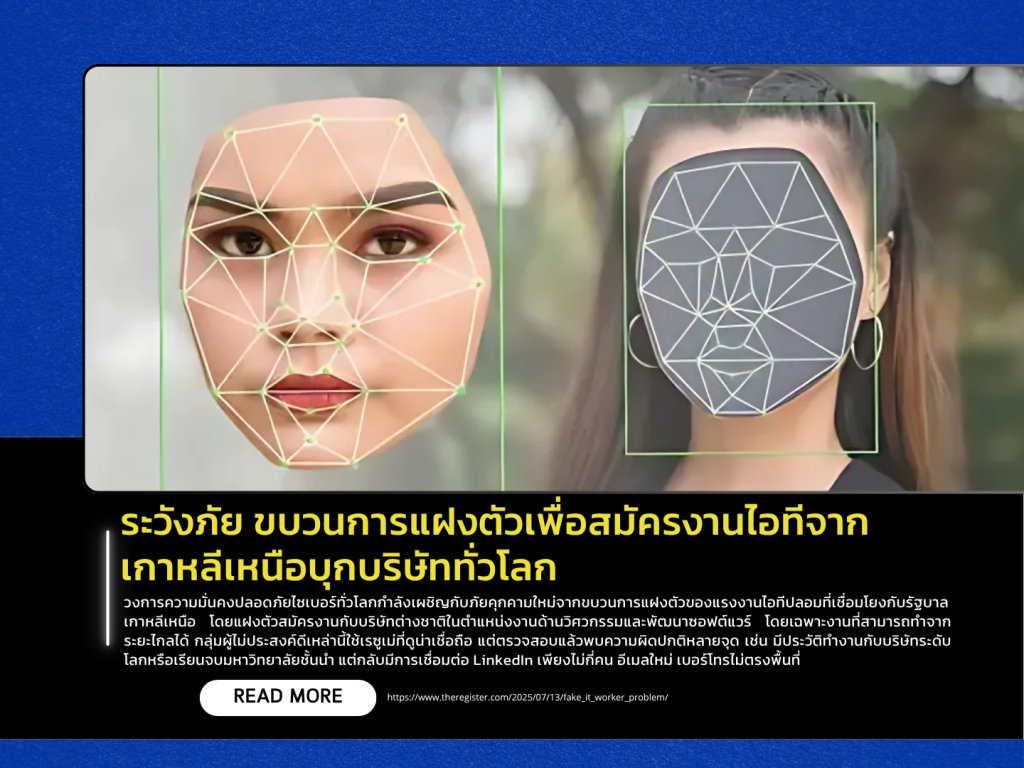

รูปแบบการพรางตัวเพื่อสมัครงานของแรงงานด้านไอทีชาวเกาหลีเหนือส่วนมากจะปลอมตัวเป็นบุคคลสัญชาติอื่นๆ เพื่อปกปิดตัวตนที่แท้จริงด้วยวิธีการต่างๆ เช่น การใช้เอกสารปลอม การใช้เครือข่ายส่วนตัวเสมือน (VPN) และบัญชีธนาคารประเทศที่สาม เพื่อลวงให้นายจ้างเชื่อว่าเป็นผู้สมัครงานจากประเทศอื่น วิธีการปลอมแปลงตัวตนของแรงงานไอทีเกาหลีเหนือ คือ

– การใช้ชื่อและเอกสารปลอม (ชื่อภาษาอังกฤษหรือภาษาจีน) เมื่อฟังดูแล้วไม่ใช่คนสัญชาติเกาหลีเหนือ)

– ชื่อบัญชีออนไลน์และโปรไฟล์ปลอม เพื่อใช้สมัครงานและกรอกข้อมูลประวัติการทำงานปลอม

– การใช้ VPN และการปิดบังที่อยู่ IP เพื่อป้องกันนายจ้างหรือแพลตฟอร์มตรวจจับว่าอยู่ที่เกาหลีเหนือ

– การใช้บัญชีและตัวตนของบุคคลอื่น แรงงานเหล่านี้มีเทคนิคการใช้บัญชีของบุคคลที่ 3 อาจซื้อหรือเช่า บัญชีผู้ใช้บนแพลตฟอร์มบริการหางานจากบุคคลสัญชาติอื่นที่มีตัวตนและประวัติจริง

– การจัดการช่องทางการรับเงิน เพื่อป้องกันการถูกสืบสวนย้อนกลับไปถึงเกาหลีเหนือและหลีกเลี่ยงการรับเงินโดยตรงเข้าสู่บัญชีธนาคารในเกาหลีเหนือ

ส่วนช่องทางหลักที่ใช้ในการรับสมัครงาน เช่น 1) แพลตฟอร์มรับงานฟรีแลนซ์เป็นที่นิยม เช่น Upwork , Freelancer , Fiverr เพื่อสร้างโปรไฟล์ตนเองให้ดูน่าเชื่อถือ 2) แพลตฟอร์ม LinkedIn หรือเว็บไซต์ที่ประกาศรับสมัครงานทั่วไป และ 3) นายหน้าประเทศที่ 3

ทางด้านบริษัทชั้นนำด้านความปลอดภัยทางไซเบอร์ อาทิ Google Cloud , Mandiant , Snowflake และ Socure ยอมรับว่า พบผู้สมัครต้องสงสัยจำนวนมากที่อาจเชื่อมโยงกับกลุ่มแฮกเกอร์เกาหลีเหนือ บางคนสามารถเข้าถึงข้อมูลลับขององค์กรและข่มขู่เรียกค่าไถ่หากไม่ต้องการให้ข้อมูลรั่วไหล ตัวอย่างที่น่าตกใจคือ Socure Inc. บริษัทที่เชี่ยวชาญด้านการตรวจสอบตัวตนดิจิทัลและให้บริการแพลตฟอร์มชั้นนำพบว่า มีผู้สมัครงานจำนวนมากได้ปลอมตัวเข้ามาโดยใช้เวลาไม่นาน หลายรายใช้คำตอบจาก AI อย่างเช่น ChatGPT เพื่อช่วยให้ผ่านการสัมภาษณ์ แสดงให้เห็นว่ากลุ่มมิจฉาชีพใช้เทคโนโลยีหลอกลวงเจ้าหน้าที่ฝ่ายทรัพยากรบุคคล

มูลเหตุที่เกาหลีเหนือมุ่งเน้นอุตสาหกรรมเทคโนโลยีสารสนเทศ เนื่องจากต้องการใช้เป็นช่องทางในการหารายได้เข้าประเทศเพื่อสนับสนุนโครงการพัฒนาอาวุธนิวเคลียร์และขีปนาวุธ ทั้งนี้ นายคิม-จอง อึน ผู้นำเกาหลีเหนือ ได้ผลักดันนโยบายในการพัฒนาด้าน IT มาตั้งแต่ปี 2555 เนื่องจากสามารถสร้างรายได้สูงกว่าแรงงานประเภทอื่นอย่างชัดเจน อีกทั้งงานด้าน IT สามารถควบคุมคอมพิวเตอร์เครื่องอื่นจากระยะไกลผ่านอินเทอร์เน็ตได้โดยใช้โปรแกรมควบคุมคอมพิวเตอร์ระยะไกล (Remote Desktop) ซึ่งจะช่วยให้แรงงานเหล่านี้สามารถทำงาน

ที่เกาหลีเหนือโดยไม่ต้องเดินทางเข้าประเทศเป้าหมายและลดความเสี่ยงในการถูกจับตัว

จากวิธีดังกล่าวข้างต้นจะเห็นได้ว่า กลุ่มแรงงานไอทีชาวเกาหลีเหนือเหล่านี้มีการวางแผนอย่างเป็นระบบโดยใช้เทคนิคหลายขั้นตอนในการปกปิดตัวตน เริ่มตั้งแต่การปลอมแปลงเอกสาร การสร้างบัญชีออนไลน์ปลอม การใช้เทคโนโลยีปกปิดตำแหน่งที่อยู่จริง และการร่วมมือกับบุคคลที่ 3 ในต่างประเทศเพื่อปกปิดให้บริษัทจ้างงานโดยไม่ทราบความจริงและสามารถทำงานได้ในระยะยาวเพื่อส่งเงินกลับไปสนับสนุนรัฐบาลเกาหลีเหนือต่อไป

ดังนั้นการตรวจสอบประวัติและผลงาน ควรสังเกตข้อมูลผิดปกติในประวัติการทำงานขนาดย่อ เช่น โปรไฟล์ที่ดูดีเกินจริงหรือซ้ำคล้ายกับของผู้สมัครคนอื่นๆ มากผิดปกติ ทั้งนี้มีนักวิจัยด้านความมั่นคงไซเบอร์พบว่า เครือข่ายแรงงานไอทีจากเกาหลีเหนือมักใช้แม่แบบประวัติการทำงานขนาดย่อที่คล้ายกันอย่างมีแบบแผน เพื่อหลอกลวงบริษัทต่างชาติให้จ้างงานโดยไม่รู้ตัวว่ากำลังติดต่อกับบุคคลที่เกี่ยวข้องกับรัฐเกาหลีเหนือ ซึ่งส่งผลให้องค์กรเสี่ยงต่อการถูกโจมตีทางไซเบอร์

ที่มา ThaiCERT / วันที่เผยแพร่ 15 กรกฏาคม 2568

Link : https://www.thaicert.or.th/2025/07/15/ระวังภัย-ขบวนการแฝงตัวเ/ / https://home.treasury.gov/news/press-releases/sb0190#:~:text=The%20DPRK%20generates%20significant%20revenue,WMD%20and%20ballistic%20missile%20programs / https://nisos.com/dprk-it-employment-fraud/#:~:text=,Threat%20actors%E2%80%99%20faces%20were%20often